❖본 조사 보고서의 견적의뢰 / 샘플 / 구입 / 질문 폼❖

제로 트러스트 보안 시장 개요 보고서 (2026-2031)

1. 시장 규모 및 성장 전망

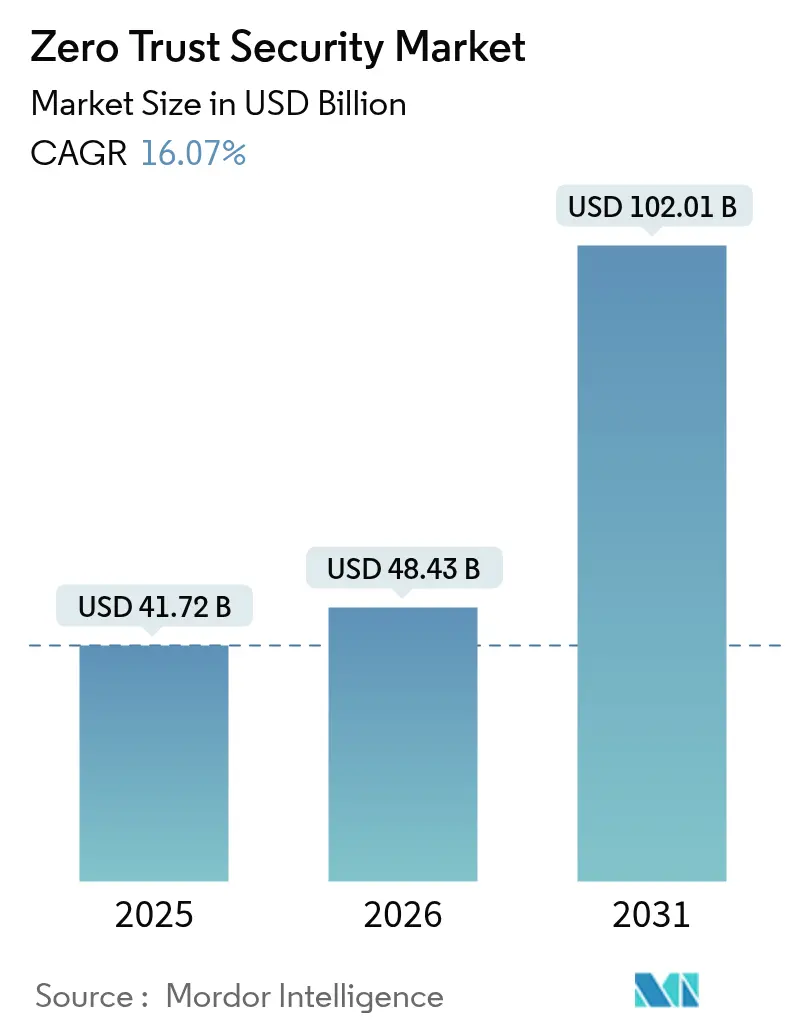

제로 트러스트 보안 시장은 2025년 417억 2천만 달러에서 2026년 484억 3천만 달러로 성장할 것으로 예상되며, 2026년부터 2031년까지 연평균 16.07%의 성장률(CAGR)을 기록하며 2031년에는 1,020억 1천만 달러에 이를 것으로 전망됩니다. 이러한 성장은 원격 근무의 영구화, 클라우드 네이티브 아키텍처의 확산, 데이터 침해 비용의 증가, 그리고 모든 자산을 강화하는 지속적인 검증 모델로의 전환에 기인합니다. 2021년 미국 행정명령을 비롯한 유럽 및 아시아의 데이터 보호 규제 강화는 제로 트러스트 요구사항을 법제화하고 있으며, 기업들은 보안되지 않은 API를 노출시키는 기기 간 트래픽 증가와 랜섬웨어 공격에 직면하고 있습니다. 이에 따라 공급업체들은 통합 클라우드 플랫폼에 ID, 네트워크, 엔드포인트 제어를 내장하며 제품 판매에서 성과 기반 서비스 제공으로 전환하고 있습니다.

주요 시장 지표:

* 조사 기간: 2020년 – 2031년

* 2026년 시장 규모: 484억 3천만 달러

* 2031년 시장 규모: 1,020억 1천만 달러

* 성장률 (2026-2031): 16.07% CAGR

* 가장 빠르게 성장하는 시장: 아시아 태평양

* 가장 큰 시장: 북미

* 시장 집중도: 낮음

2. 주요 보고서 요약

* 제공 방식별: 솔루션 부문이 2025년 매출의 66.55%를 차지하며 시장을 주도했으나, 서비스 부문은 2031년까지 19.05%의 CAGR로 빠르게 성장할 것으로 예상됩니다.

* 배포 모드별: 온프레미스 배포가 2025년 제로 트러스트 보안 시장 점유율의 53.85%를 차지했으나, 클라우드 배포는 2031년까지 19.66%의 CAGR로 확장될 전망입니다.

* 조직 규모별: 대기업이 2025년 지출의 59.62%를 차지했으나, 중소기업(SME)은 18.02%의 CAGR로 성장할 준비가 되어 있습니다.

* 인증 유형별: 단일 요소 인증 방식이 2025년 53.64%의 점유율을 유지했으나, 다중 요소 옵션은 19.78%의 CAGR로 증가하고 있습니다.

* 최종 사용자 산업별: 은행, 금융 서비스 및 보험(BFSI) 부문이 2025년 23.12%의 점유율을 기록했으며, 헬스케어 부문은 18.21%의 CAGR로 가장 빠른 성장세를 보이고 있습니다.

* 지역별: 북미가 2025년 매출의 34.72%를 기여했으나, 아시아 태평양 지역은 2031년까지 18.63%의 CAGR로 가장 빠르게 성장할 것으로 예상됩니다.

3. 글로벌 제로 트러스트 보안 시장 동향 및 통찰력

3.1. 시장 성장 동인 (Drivers)

* 데이터 침해 증가 (+3.2% CAGR 영향): 2024년 제로데이 취약점이 3배 증가했으며, 랜섬웨어는 전체 산업의 92%에서 모든 침해의 3분의 1을 차지했습니다. 인간 요인이 사고의 68%에 기여했으며, 서드파티 취약점은 68% 증가하여 기업들이 내부 침해를 가정하는 지속적인 검증을 채택하도록 압박하고 있습니다. 금융 기관의 내부자 위협은 건당 평균 1,620만 달러의 비용을 발생시키므로, 침해 경제학은 사후 조치보다 제로 트러스트 통제에 대한 예방적 지출을 선호합니다.

* 원격/하이브리드 근무 환경 확대 (+2.8% CAGR 영향): 영구적인 원격 근무는 VPN 중심의 접근 방식을 무효화합니다. 제로 트러스트 아키텍처를 채택한 조직은 사고 대응 시간을 83% 단축하고 성공적인 침해를 80% 감소시켰습니다. NTT DATA의 5만 사용자 연결 사례는 클라우드 기반 확장성을 입증했으며, 원격 브라우저 격리 도구는 생산성을 저해하지 않으면서 분산된 직원을 보호하여 제로 트러스트 네트워크 접근에 대한 지속적인 수요를 촉진합니다.

* 규제 의무 증가 (+2.1% CAGR 영향): 미국 행정명령은 모든 연방 기관에 제로 트러스트로의 전환을 의무화하여 민간 부문의 유사 프로그램을 촉진하고 있습니다. 금융 분야의 PCI DSS 업데이트와 헬스케어 분야의 HIPAA 개선은 경계 검사보다 지속적인 검증을 장려합니다. 공급망 보안 법규는 공급업체에게 제로 트러스트 준수를 입증하도록 요구하며, 감사 증거를 단순화하는 통합 플랫폼을 선호합니다.

* 기기 및 API 트래픽 폭증 (+1.9% CAGR 영향): API 호출이 이제 인간의 웹 요청을 능가하며, 무인 엔드포인트를 노출시키고 있습니다. 플랫폼은 AI를 내장하여 실시간 트래픽을 프로파일링하고 이상 징후를 표시합니다. Akamai의 2024년 Neosec 및 Noname Security 인수는 API 중심 방어에 대한 증가하는 수요를 강조합니다. 제조업체는 제로 트러스트 마이크로 세분화를 사용하여 산업용 IoT 장치를 보호하고, 가동 시간을 유지하면서 측면 이동을 제한합니다.

* 스마트-NIC 마이크로 세분화 (+1.4% CAGR 영향): (세부 설명은 제공되지 않았으나, 동인으로 언급됨)

* ID-네트워크 융합 (+1.6% CAGR 영향): (세부 설명은 제공되지 않았으나, 동인으로 언급됨)

3.2. 시장 성장 저해 요인 (Restraints)

* 레거시 통합의 어려움 (-2.1% CAGR 영향): 수십 년 된 애플리케이션은 종종 최신 인증 후크가 부족하여 배포 일정을 연장시키는 맞춤형 커넥터를 강제합니다. 헬스케어 시설은 보안을 고려하지 않고 구축된 네트워크 지원 의료 기기를 개조하는 데 어려움을 겪습니다. 제조업체도 가동 시간이 보안보다 우선시되는 운영 기술(OT)에서 유사한 제약에 직면합니다. 사전 구성된 통합을 제공하는 공급업체는 마찰을 줄이고 프로젝트 회수 기간을 단축합니다.

* 높은 초기 아키텍처 비용 (-1.8% CAGR 영향): 포괄적인 제로 트러스트 프로그램은 ID 오케스트레이션, 네트워크 세분화 및 자동화된 정책 엔진을 필요로 합니다. 자본 집약도는 중소기업을 위축시킬 수 있으며, 단일 침해 비용이 초기 지출을 초과하는 경우가 많습니다. 구독 기반 클라우드 서비스는 자본 장벽을 완화하여 종량제 채택을 가능하게 합니다. 그러나 조직은 배포 범위와 자원 한계를 고려해야 하며, 기술과 전문 지식을 묶는 관리형 서비스 제공의 가치를 강화합니다.

* 섀도우 IT SaaS 우회 (-1.2% CAGR 영향): (세부 설명은 제공되지 않았으나, 저해 요인으로 언급됨)

* 공급업체 데이터 공유 조항 (-0.9% CAGR 영향): (세부 설명은 제공되지 않았으나, 저해 요인으로 언급됨)

4. 세그먼트 분석

4.1. 제공 방식별: 솔루션 지배 속 서비스 급증

솔루션은 통합 정책 엔진 및 분석 대시보드를 통해 2025년 매출의 66.55%를 차지하며 제로 트러스트 보안 시장의 기반을 다졌습니다. 그러나 기업들이 하이브리드 환경 전반에 걸쳐 아키텍처를 설계, 배포 및 미세 조정하기 위해 파트너에 의존함에 따라 서비스는 19.05%의 CAGR로 성장하고 있습니다. 전문 서비스는 전략을 안내하고, 관리형 서비스는 인력 증가 없이 지속적인 최적화를 제공합니다. Cimpress의 글로벌 접근 제어 전환과 같은 고위험 배포 사례는 기술 변화와 함께 필요한 조직 변화 관리를 강조하며, 제로 트러스트 보안 시장이 서비스 중심의 가치 제공으로 전환하는 이유를 설명합니다.

4.2. 배포 모드별: 클라우드 가속화, 온프레미스 지배력에 도전

온프레미스 솔루션은 기업 데이터 센터 내에 남아있는 규제된 워크로드를 반영하여 2025년 지출의 53.85%를 유지했습니다. 19.66%의 CAGR로 성장하는 클라우드 배포는 즉각적인 확장성과 간소화된 업데이트를 추구하는 기업들을 유인합니다. 민감한 데이터는 온프레미스에 유지하고 SaaS 게이트웨이가 ID 및 정책 로직을 관리하는 하이브리드 패턴이 지배적입니다. 규제 프레임워크가 클라우드 상주 제어를 인식하도록 발전함에 따라, 클라우드 모델에 연결된 제로 트러스트 보안 시장 규모는 예측 기간 동안 빠르게 확장되어 온프레미스 리드를 좁힐 것으로 예상됩니다.

4.3. 조직 규모별: 대기업 지배 속 중소기업 채택 가속화

대기업은 맞춤형 제로 트러스트 청사진을 구축하기 위한 예산을 활용하여 2025년 지출의 59.62%를 차지했습니다. 18.02%의 CAGR로 성장하는 중소기업은 ID, 네트워크 및 엔드포인트 보안을 단일 창으로 통합하는 적절한 규모의 SaaS 번들을 점점 더 많이 소비하고 있습니다. 비용 분산형 구독은 진입 장벽을 낮춰 소규모 기업도 엔터프라이즈급 보호를 누릴 수 있게 합니다. 정책 생성을 자동화하고 연중무휴 SOC 감독을 제공하는 공급업체는 자원 제약이 있는 구매자들에게 강력하게 어필하며, 제로 트러스트 보안 시장의 이 부문에서 성장 모멘텀을 강화합니다.

4.4. 인증 유형별: 다중 요소 성장, 단일 요소 지속성에 도전

단일 요소 접근 방식은 여전히 53.64%의 점유율을 유지하고 있으며, 이는 암호 중심 시스템과 사용자 경험에 대한 우려의 유산입니다. 19.78%의 CAGR로 확장되는 다중 요소 사용은 침해 비용이 증가하고 규제 기관이 계층화된 검사를 옹호함에 따라 인기를 얻고 있습니다. 최신 제로 트러스트 플랫폼은 생체 인식, 장치 지문 인식 및 행동 분석을 통합하여 마찰 없는 경험을 유지합니다. 이러한 융합은 암호의 지배력을 축소시키고 있으며, 단일 요소 방식의 제로 트러스트 보안 시장 점유율이 2031년까지 꾸준히 감소할 것임을 시사합니다.

4.5. 최종 사용자 산업별: BFSI 리더십에 도전하는 헬스케어 가속화

BFSI는 초기 채택과 엄격한 감독 덕분에 2025년 매출의 23.12%를 차지했습니다. 헬스케어는 랜섬웨어가 환자 데이터와 생명 유지 시스템을 표적으로 삼음에 따라 18.21%의 CAGR로 빠르게 성장하고 있습니다. 제조업, 에너지 및 정부 부문이 운영 기술(OT) 노출로 인해 뒤를 잇고 있습니다. 소매 및 전자상거래는 확장되는 디지털 상점을 보호하기 위해 제로 트러스트를 배포합니다. 산업 전반의 모멘텀은 제로 트러스트가 틈새 파일럿에서 주류 위험 관리 표준으로 발전했음을 확인시켜 줍니다.

5. 지역 분석

* 북미: 성숙한 규제, 광범위한 클라우드 채택 및 공급업체 밀도를 통해 2025년 매출의 34.72%를 확보했습니다. 연방 의무는 기관과 계약업체를 일관된 아키텍처로 유도하며, 뉴욕과 토론토의 금융 허브는 다른 산업으로 파급되는 참조 배포를 보여줍니다. 그러나 새로운 클라우드 네이티브 진입자들이 가격과 자동화 측면에서 기존 업체에 도전하면서 경쟁 압력이 심화되고 있습니다.

* 아시아 태평양: 2031년까지 18.63%의 CAGR로 가장 빠른 성장을 기록할 것으로 예상됩니다. 싱가포르에서 일본에 이르는 정부들은 제로 트러스트 원칙을 내장한 사이버 보안 로드맵을 제정하여 기업들이 레거시 방화벽을 건너뛰고 클라우드 기반 제어를 선호하도록 합니다. 제조 클러스터는 융합된 IT/OT 환경을 보호하기 위해 마이크로 세분화에 의존하며, 이 지역의 제로 트러스트 보안 시장을 더욱 확장합니다.

* 유럽: GDPR 및 개인 정보 보호 아키텍처를 선호하는 부문별 지침으로 인해 꾸준한 발전을 보입니다. 세분화된 감사 추적 및 EU 기반 데이터 센터를 제공하는 공급업체들이 인기를 얻고 있습니다.

* 중동 및 아프리카: 디지털 정부가 현대화를 지원함에 따라 잠재력이 부상하고 있지만, 제한된 현지 기술력과 인프라로 인해 채택이 여전히 뒤처지고 있습니다.

6. 경쟁 환경

제로 트러스트 보안 시장은 플랫폼 거대 기업과 민첩한 전문 기업들이 혼합되어 있습니다. Palo Alto Networks, Cisco, Fortinet은 ID, 네트워크 및 엔드포인트 제어를 통합 스위트에 통합합니다. Zscaler는 클라우드 네이티브 Zero Trust Exchange를 통해 매일 5천억 건 이상의 트랜잭션을 처리하며 규모의 이점을 강화합니다.

전략적 움직임은 통합을 보여줍니다. Arista는 CloudVision에 제로 트러스트 기능을 통합하여 자동화된 네트워크 세분화를 구현했습니다. Akamai는 Neosec 및 Noname Security를 인수하여 API 보호를 강화했습니다. Veeam과 Microsoft는 제로 트러스트 원칙에 부합하는 AI 기반 복원력을 공동 개발했습니다.

혁신은 AI 기반 행동 점수화에 집중됩니다. Cloudflare의 최근 다중 도메인 애플리케이션 매핑 특허는 자동화된 정책 결정에 대한 초점을 보여줍니다. Zero Networks와 같은 신흥 기업들은 몇 분 만에 설치되는 자동화된 마이크로 세분화를 발전시켜 자원 제약이 있는 팀들 사이에서 인기를 얻고 있습니다. 따라서 경쟁 구도는 독립적인 기능 깊이보다는 속도, 자동화 및 생태계 통합의 폭에 중점을 둡니다.

주요 시장 참여 기업:

* Palo Alto Networks Inc.

* Cisco Systems Inc.

* Zscaler Inc.

* Okta Inc.

* Fortinet Inc.

(주: 주요 기업은 특정 순서 없이 나열됨)

7. 최근 산업 동향

* 2025년 2월: Veeam과 Microsoft는 제로 트러스트 원칙에 기반한 AI 기반 데이터 복원력 서비스를 출시하기 위해 협력을 확대했습니다.

* 2025년 1월: IBM은 50억 달러의 생성형 AI 매출을 발표했으며, 컨설팅 계약은 종종 제로 트러스트 배포와 연관되어 있습니다.

* 2024년 11월: Arista Networks는 2024년 3분기 매출 18억 1,100만 달러를 기록했으며, CloudVision에 제로 트러스트 추가 사항을 강조했습니다.

* 2024년 9월: Zscaler와 CrowdStrike는 플랫폼 전반에 걸쳐 AI 위협 탐지를 통합하여 조정된 제로 트러스트 대응을 제공했습니다.

* 2024년 9월: ExtraHop은 제로 트러스트 분석을 강화하는 기능으로 CrowdStrike Ecosystem Innovator of the Year를 수상했습니다.

이 보고서는 제로 트러스트 보안(Zero Trust Security) 시장에 대한 심층 분석을 제공합니다. 제로 트러스트 보안은 기업, 클라우드 및 엣지 자산 전반에 걸쳐 사용자, 장치 및 워크로드의 신원을 지속적으로 검증하여 접근 권한을 부여하는 모든 라이선스 소프트웨어, 하드웨어 및 관리형 모듈을 포함하며, ZTNA 게이트웨이, 마이크로 세분화 플랫폼, ID 및 정책 엔진, 상황 인식 MFA 및 지원 분석 등을 포괄합니다.

조사 방법론은 1차 및 2차 조사를 통해 데이터를 수집하고 검증합니다. 1차 조사는 CISO, 제로 트러스트 설계자, ID 플랫폼 전문가 및 부가가치 리셀러와의 인터뷰를 포함하며, 2차 조사는 NIST-800 시리즈 지침, 미국 행정 명령, ENISA 위협 보고서, OECD ICT 지출 표, Verizon DBIR과 같은 공개 자료를 활용합니다. 시장 규모 및 예측은 산업별 연간 사이버 보안 지출을 제로 트러스트 시장으로 전환하는 하향식 모델과 공급업체 수익 및 채널 점검을 통한 상향식 샘플을 교차 검증하여 이루어집니다. 데이터는 연간 업데이트 및 검증 과정을 거칩니다.

시장 성장의 주요 동력은 다음과 같습니다.

1. 데이터 침해 증가: 데이터 침해 건수 및 관련 비용의 급증으로 인해 기업들은 기존의 경계 방어 체계를 지속적인 검증 프레임워크로 대체하고 있습니다.

2. 원격/하이브리드 인력 확대: 원격 및 하이브리드 근무 환경의 확산은 보안 경계의 모호성을 증가시켜 제로 트러스트 모델의 필요성을 증대시킵니다.

3. 규제 의무 강화: 데이터 보호 및 개인 정보 보호에 대한 규제 요구 사항이 강화되면서 기업들은 보다 엄격한 보안 정책을 채택해야 합니다.

4. 머신 및 API 트래픽 폭증: 기계 간 통신 및 API 트래픽의 기하급수적인 증가는 새로운 보안 취약점을 야기하며, 이에 대한 제로 트러스트 접근 방식이 중요해지고 있습니다.

5. Smart-NIC 마이크로 세분화: Smart-NIC 기반의 마이크로 세분화 기술은 네트워크 내부의 위협 확산을 방지하는 데 기여합니다.

6. ID-네트워크 융합: ID 관리와 네트워크 보안의 통합은 사용자 및 장치에 대한 보다 정교한 접근 제어를 가능하게 합니다.

반면, 시장 성장을 저해하는 요인으로는 레거시 시스템 통합의 어려움, 높은 초기 아키텍처 비용, 섀도우 IT SaaS 우회, 공급업체 데이터 공유 조항 등이 있습니다.

제로 트러스트 보안 시장은 2026년 484억 3천만 달러 규모로 평가되며, 2031년까지 연평균 16.07%의 성장률을 기록하여 1,020억 1천만 달러에 이를 것으로 전망됩니다. 특히 클라우드 배포는 조직이 보안 제어 평면을 SaaS 모델로 전환함에 따라 연평균 19.66%로 가장 빠르게 성장하는 부문입니다. 또한, 복잡한 전략, 통합 및 지속적인 최적화 요구 사항으로 인해 전문 및 관리형 서비스가 연평균 19.05%의 성장률을 보이며 중요성이 커지고 있습니다. 지역별로는 디지털 전환 이니셔티브와 지원적인 규제 조치에 힘입어 아시아 태평양 지역이 연평균 18.63%로 가장 높은 성장률을 나타낼 것으로 예상됩니다.

시장은 제공 방식(솔루션, 서비스), 배포 모드(온프레미스, 클라우드), 조직 규모(중소기업, 대기업), 인증 유형(단일 요소, 다중 요소), 최종 사용자 산업(IT 및 통신, BFSI, 제조, 헬스케어, 에너지 및 유틸리티, 소매 및 전자상거래, 정부 및 국방, 기타 산업), 그리고 북미, 남미, 유럽, 아시아 태평양, 중동 및 아프리카 등 광범위한 지역별로 세분화되어 분석됩니다.

경쟁 환경 분석은 시장 집중도, 주요 기업의 전략적 움직임, 시장 점유율 분석을 포함합니다. Palo Alto Networks, Cisco Systems, Zscaler, Okta, Fortinet, CrowdStrike Holdings, Check Point Software Tech, IBM Corporation, Akamai Technologies, Illumio 등 25개 이상의 주요 기업 프로필이 제공되며, 각 기업의 글로벌 및 시장 수준 개요, 핵심 부문, 재무 정보, 전략 정보, 시장 순위/점유율, 제품 및 서비스, 최근 개발 사항 등이 상세히 다루어집니다.

보고서는 또한 시장의 미개척 영역(White-Space)과 충족되지 않은 요구(Unmet-Need)에 대한 평가를 통해 미래 시장 기회와 동향을 제시합니다.

1. 서론

- 1.1 연구 가정 및 시장 정의

- 1.2 연구 범위

2. 연구 방법론

3. 요약

4. 시장 환경

- 4.1 시장 개요

- 4.2 시장 동인

- 4.2.1 증가하는 데이터 유출 건수

- 4.2.2 원격/하이브리드 인력의 확장

- 4.2.3 증가하는 규제 의무

- 4.2.4 기계 및 API 트래픽의 폭증

- 4.2.5 스마트-NIC 마이크로 세분화

- 4.2.6 ID-네트워크 융합

- 4.3 시장 제약

- 4.3.1 레거시 통합의 어려움

- 4.3.2 높은 초기 아키텍처 비용

- 4.3.3 섀도우 IT SaaS 우회

- 4.3.4 공급업체 데이터 공유 조항

- 4.4 산업 가치 사슬 분석

- 4.5 규제 환경

- 4.6 기술 전망

- 4.7 산업 매력도 – 포터의 5가지 경쟁 요인 분석

- 4.7.1 공급업체의 협상력

- 4.7.2 구매자의 협상력

- 4.7.3 신규 진입자의 위협

- 4.7.4 대체재의 위협

- 4.7.5 경쟁 강도

- 4.8 거시 경제 요인이 시장에 미치는 영향

5. 시장 규모 및 성장 예측 (가치)

- 5.1 제공 방식별

- 5.1.1 솔루션

- 5.1.2 서비스

- 5.2 배포 모드별

- 5.2.1 온프레미스

- 5.2.2 클라우드

- 5.3 조직 규모별

- 5.3.1 중소기업 (SMEs)

- 5.3.2 대기업

- 5.4 인증 유형별

- 5.4.1 단일 요소

- 5.4.2 다중 요소

- 5.5 최종 사용자 산업별

- 5.5.1 IT 및 통신

- 5.5.2 BFSI

- 5.5.3 제조

- 5.5.4 헬스케어

- 5.5.5 에너지 및 유틸리티

- 5.5.6 소매 및 전자상거래

- 5.5.7 정부 및 국방

- 5.5.8 기타 최종 사용자 산업

- 5.6 지역별

- 5.6.1 북미

- 5.6.1.1 미국

- 5.6.1.2 캐나다

- 5.6.1.3 멕시코

- 5.6.2 남미

- 5.6.2.1 브라질

- 5.6.2.2 아르헨티나

- 5.6.2.3 칠레

- 5.6.2.4 남미 기타 지역

- 5.6.3 유럽

- 5.6.3.1 독일

- 5.6.3.2 영국

- 5.6.3.3 프랑스

- 5.6.3.4 이탈리아

- 5.6.3.5 스페인

- 5.6.3.6 러시아

- 5.6.3.7 유럽 기타 지역

- 5.6.4 아시아 태평양

- 5.6.4.1 중국

- 5.6.4.2 인도

- 5.6.4.3 일본

- 5.6.4.4 대한민국

- 5.6.4.5 호주

- 5.6.4.6 싱가포르

- 5.6.4.7 말레이시아

- 5.6.4.8 아시아 태평양 기타 지역

- 5.6.5 중동 및 아프리카

- 5.6.5.1 중동

- 5.6.5.1.1 아랍에미리트

- 5.6.5.1.2 사우디아라비아

- 5.6.5.1.3 튀르키예

- 5.6.5.1.4 중동 기타 지역

- 5.6.5.2 아프리카

- 5.6.5.2.1 남아프리카 공화국

- 5.6.5.2.2 나이지리아

- 5.6.5.2.3 아프리카 기타 지역

6. 경쟁 환경

- 6.1 시장 집중도

- 6.2 전략적 움직임

- 6.3 시장 점유율 분석

- 6.4 기업 프로필 (글로벌 개요, 시장 개요, 핵심 부문, 재무 정보(사용 가능한 경우), 전략 정보, 주요 기업의 시장 순위/점유율, 제품 및 서비스, 최근 개발 포함)

- 6.4.1 Palo Alto Networks Inc.

- 6.4.2 Cisco Systems Inc.

- 6.4.3 Zscaler Inc.

- 6.4.4 Okta Inc.

- 6.4.5 Fortinet Inc.

- 6.4.6 CrowdStrike Holdings Inc.

- 6.4.7 Check Point Software Tech.

- 6.4.8 IBM Corporation

- 6.4.9 Akamai Technologies Inc.

- 6.4.10 Illumio Inc.

- 6.4.11 Appgate Inc.

- 6.4.12 Netskope Inc.

- 6.4.13 Cloudflare Inc.

- 6.4.14 Duo Security LLC

- 6.4.15 BeyondTrust Corp.

- 6.4.16 CyberArk Software Ltd.

- 6.4.17 Ping Identity Corp.

- 6.4.18 SailPoint Technologies

- 6.4.19 One Identity LLC

- 6.4.20 Banyan Security Inc.

- 6.4.21 Zero Networks Ltd.

- 6.4.22 Elisity Inc.

- 6.4.23 Versa Networks Inc.

- 6.4.24 Vectra AI Inc.

- 6.4.25 Guardicore Ltd. (Cisco Networks)

7. 시장 기회 및 미래 동향

- 7.1 화이트 스페이스 및 미충족 요구 평가

제로 트러스트 보안은 기존의 경계 기반 보안 모델이 가진 한계를 극복하기 위해 등장한 새로운 보안 패러다임입니다. 전통적인 보안 모델은 내부 네트워크를 신뢰하고 외부 네트워크를 불신하는 경계선 개념에 기반하였으나, 클라우드 환경의 확산, 모바일 기기 사용 증가, 원격 근무의 보편화 등으로 인해 이러한 경계가 모호해지면서 내부자 위협 및 침투 후 횡적 이동 공격에 취약하다는 문제점이 부각되었습니다. 제로 트러스트는 "절대 신뢰하지 않고 항상 검증한다(Never Trust, Always Verify)"는 핵심 원칙 아래, 네트워크 내외부를 막론하고 모든 사용자, 기기, 애플리케이션, 데이터 접근 요청에 대해 명시적인 검증을 요구하며 최소 권한 원칙을 적용합니다. 이는 모든 접근 시도를 잠재적 위협으로 간주하고, 신원, 기기 상태, 컨텍스트(위치, 시간 등)를 종합적으로 평가하여 접근을 허용할지 결정하는 방식입니다.

제로 트러스트 보안의 핵심 원칙은 몇 가지로 요약될 수 있습니다. 첫째, 모든 연결은 안전하지 않다고 가정합니다. 이는 내부 네트워크 트래픽이라 할지라도 잠재적 위협으로 간주하고 검증을 거치게 합니다. 둘째, 명시적 검증을 수행합니다. 사용자, 기기, 애플리케이션, 데이터에 대한 모든 접근 요청은 신원, 권한, 기기 상태, 컨텍스트 등 다양한 요소를 기반으로 명확하게 검증되어야 합니다. 셋째, 최소 권한 접근을 부여합니다. 사용자나 시스템에는 업무 수행에 필요한 최소한의 권한만을 부여하고, 이 권한은 지속적으로 모니터링되며 필요에 따라 조정됩니다. 넷째, 마이크로 세분화를 통해 네트워크를 작은 단위로 분할하여 위협이 확산되는 것을 방지합니다. 마지막으로, 지속적인 모니터링 및 재인증을 통해 한 번의 인증으로 끝나는 것이 아니라, 접근 세션 중에도 보안 상태를 지속적으로 평가하고 필요시 재인증을 요구하여 보안을 강화합니다.

제로 트러스트 보안은 다양한 환경에서 활용됩니다. 클라우드 환경에서는 SaaS, PaaS, IaaS 등 클라우드 리소스에 대한 접근을 엄격하게 제어하여 클라우드 보안을 강화합니다. 원격 근무 및 모바일 환경에서는 VPN의 한계를 극복하고, 사용자가 어디에 있든 안전하게 기업 리소스에 접근할 수 있도록 보장합니다. 또한, 내부자 위협 방지에도 효과적입니다. 내부 네트워크 내에서도 권한 없는 접근을 차단하고, 민감 데이터에 대한 접근을 엄격히 통제하여 데이터 유출 위험을 줄입니다. 나아가, OT(운영 기술)/ICS(산업 제어 시스템) 환경과 같이 특수하고 폐쇄적인 네트워크에서도 접근 제어를 강화하여 산업 시설의 안정성을 확보하는 데 기여합니다.

제로 트러스트 보안 구현을 위해서는 다양한 관련 기술들이 통합적으로 활용됩니다. 사용자 신원 검증을 강화하는 다단계 인증(MFA/2FA)과 사용자 및 시스템의 신원과 권한을 관리하는 ID 및 접근 관리(IAM) 시스템은 제로 트러스트의 핵심 기반 기술입니다. 엔드포인트의 보안 상태를 탐지하고 대응하는 EDR(Endpoint Detection and Response) 솔루션은 기기 검증에 필수적이며, 보안 이벤트 및 로그를 수집, 분석하여 위협을 탐지하는 SIEM(Security Information and Event Management)은 지속적인 모니터링을 지원합니다. 또한, 애플리케이션 레벨의 제어와 위협 방지 기능을 제공하는 차세대 방화벽(NGFW), 클라우드 서비스 사용에 대한 가시성과 제어를 제공하는 CASB(Cloud Access Security Broker), 그리고 네트워크 및 보안 기능을 클라우드 기반으로 통합 제공하는 SASE(Secure Access Service Edge) 및 SSE(Security Service Edge) 아키텍처는 제로 트러스트 구현을 위한 중요한 기술적 요소들입니다. 사용자 행동을 분석하여 비정상적인 활동을 탐지하는 UEBA(User and Entity Behavior Analytics) 또한 제로 트러스트의 지속적인 검증 원칙을 뒷받침합니다.

제로 트러스트 보안이 주목받는 시장 배경은 여러 가지입니다. 디지털 전환의 가속화로 클라우드, 모바일, IoT 기기 사용이 폭발적으로 증가하면서 전통적인 네트워크 경계가 사실상 사라졌습니다. 동시에 랜섬웨어, APT(지능형 지속 위협) 등 고도화된 사이버 위협이 증가하고 있으며, 특히 내부 침투 후 횡적 이동을 통해 피해를 확산시키는 공격 방식이 빈번해지면서 기존 경계 기반 보안의 한계가 명확해졌습니다. 팬데믹 이후 원격 근무가 보편화되면서 기업의 보안 경계가 사무실을 넘어 개인의 집과 다양한 외부 공간으로 확장된 것도 제로 트러스트 도입을 가속화하는 요인입니다. 또한, GDPR, CCPA 등 데이터 보호 및 개인 정보 보호에 대한 규제가 강화되면서 기업들은 더욱 엄격한 접근 제어 및 데이터 보호 방안을 모색하게 되었습니다. 이러한 복합적인 요인들이 제로 트러스트를 선택이 아닌 필수로 만들고 있습니다.

미래 전망에 있어 제로 트러스트 보안은 기업 보안의 기본 원칙이자 표준으로 자리매김할 것으로 예상됩니다. AI 및 머신러닝 기술과의 결합을 통해 위협 예측 및 자동화된 대응 능력이 더욱 강화될 것이며, SASE 및 SSE 아키텍처와의 통합이 가속화되어 네트워크와 보안 기능이 클라우드 기반으로 더욱 유기적으로 융합될 것입니다. 또한, OT/ICS, IoT, 스마트 팩토리 등 다양한 산업 분야로의 적용이 확대되어 전 산업에 걸쳐 보안 수준을 향상시킬 것으로 기대됩니다. 제로 트러스트는 단순히 기술적인 솔루션을 넘어, 조직의 보안 문화와 프로세스 전반에 걸친 변화를 요구하며, 새로운 위협과 기술 발전에 맞춰 지속적으로 진화하는 유연한 보안 모델로서 그 중요성이 더욱 커질 것입니다. 이는 기업이 급변하는 디지털 환경에서 비즈니스 연속성을 확보하고 경쟁력을 유지하기 위한 필수적인 전략이 될 것입니다.